01.12.2016 18:37

Avalanche Takedown

Am 30. November 2016 wurde durch eine breit angelegte Kooperation von Polizei (Europol, Eurojust, FBI, ...), Staatsanwälten und IT Sicherheitsorganisationen (BSI, Shadowserver, CERTs) das Avalanche Botnet übernommen.Die Zahlen von Shadowserver sind eindrucksvoll: Autor: Otmar Lendl

Autor: Otmar Lendl

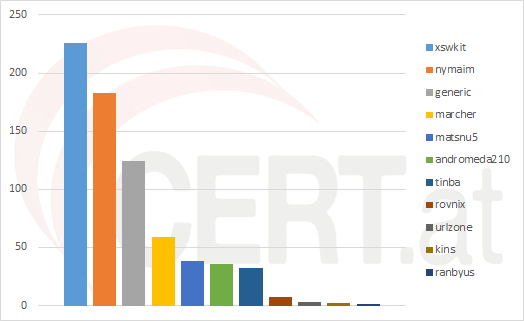

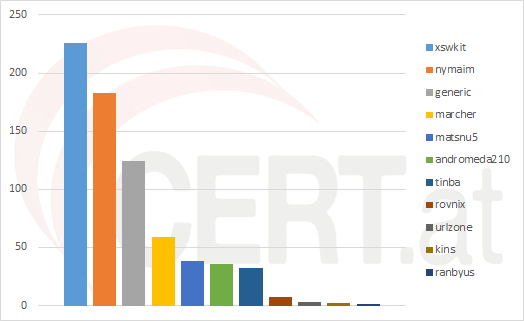

Jurisdictions: 30CERT.at war nur am Rande involviert, wir werden aber - wie immer in diesen Fällen - die über die Sinkholes gewonnen Daten über Infektionen an die Netzbetreiber weitergeben.Update (1. Dez. 18:30): Inzwischen haben wir den ersten Datensatz erhalten, danach sind in Österreich 711 IP-Adressen betroffen. Diese verteilen sich so auf die einzelne Schädlinge:

Arrests: 5

Premises searched: 37

Servers seized: 39

Servers taken offline through abuse reports: 221

Countries with victim IP's: 180+

Domains blocked or delegated to Shadowserver's sinkholes: Over 800,000 in 60+ TLDs

Autor: Otmar Lendl

Autor: Otmar Lendl